Analiza map pamięci z wykorzystaniem frameworku PANDA do zrzucania odkodowanych piosenek ze Spotify. Tym razem Themida nie pomogła, ciekawe podejście do problemu DRM.

Analiza map pamięci z wykorzystaniem frameworku PANDA do zrzucania odkodowanych piosenek ze Spotify. Tym razem Themida nie pomogła, ciekawe podejście do problemu DRM.

http://moyix.blogspot.com/2014/07/breaking-spotify-drm-with-panda.html

Analiza map pamięci z wykorzystaniem frameworku PANDA do zrzucania odkodowanych piosenek ze Spotify. Tym razem Themida nie pomogła, ciekawe podejście do problemu DRM.

Analiza map pamięci z wykorzystaniem frameworku PANDA do zrzucania odkodowanych piosenek ze Spotify. Tym razem Themida nie pomogła, ciekawe podejście do problemu DRM.

http://moyix.blogspot.com/2014/07/breaking-spotify-drm-with-panda.html

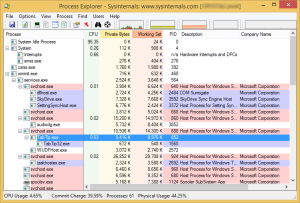

Process Explorer zyskał funkcjonalność pozwalającą na sprawdzenie plików procesu w skanerze VirusTotal:

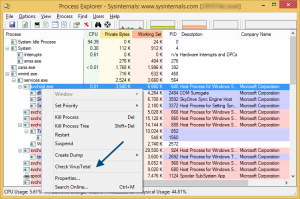

Żeby sprawdzić proces w VirusTotal należy kliknąć go prawym klawiszem myszy i wybrać w menu opcję sprawdzania:

Żeby sprawdzić proces w VirusTotal należy kliknąć go prawym klawiszem myszy i wybrać w menu opcję sprawdzania:

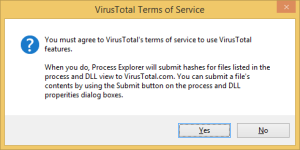

Przed skanowaniem pliku należy zaakceptować warunki TOS VirusTotal-a:

Przed skanowaniem pliku należy zaakceptować warunki TOS VirusTotal-a:

I naszym oczom ukaże się dodatkowa informacja, informująca o ilości detekcji po skanowaniu:

I naszym oczom ukaże się dodatkowa informacja, informująca o ilości detekcji po skanowaniu:

Virtual Deobfuscator to nowe narzędzie, które w teorii ma pomóc w odbudowanie zwirtualizowanego kodu. Projekt zrealizowany został przez firmę HexEffect w ramach finansowania DARPA Cyber Fast Track.

Virtual Deobfuscator to nowe narzędzie, które w teorii ma pomóc w odbudowanie zwirtualizowanego kodu. Projekt zrealizowany został przez firmę HexEffect w ramach finansowania DARPA Cyber Fast Track.

Projekt ze źródłami (Python) na GitHubie:

Jakoś bez większego echa przeszła premiera narzędzia PE-bear polskiej autorki hasherezade, dlatego informuję, że to narzędzie usprawniające pracę analityka malware w walce z wieloma plikami PE.

Cytując za autorką, PE-bear to narzędzie oferujące:

Narzędzie dostępne jest w wersji 32 i 64 bitowej, a linki do downloadu znajdziecie na stronie:

Mam dla was mały konkurs – osoba, która przygotuje najlepszą listę narzędzi do reverse engineeringu (wraz z krótkim opisem i linkami), otrzyma drukowaną edycję magazynu Programista 1/2013 (08)

Czekam na wasze komentarze z listami ciekawych i użytecznych narzędzi (nie zapomnijcie o opisach i linkach), magazyn czeka.

(nieaktualne, oprócz mnie chyba tylko Google Bot czyta tego bloga skoro nikt nie chciał tego zinka za free do domu…)

Plugin dla OllyDbg v1.xx ukrywający jego obecność przed protektorami i metodami antydebug, lista zmian w readme.txt, a u nas lokalna kopia do ściągnięcia:

phantom.plugin.1.73.zip (50 kB)