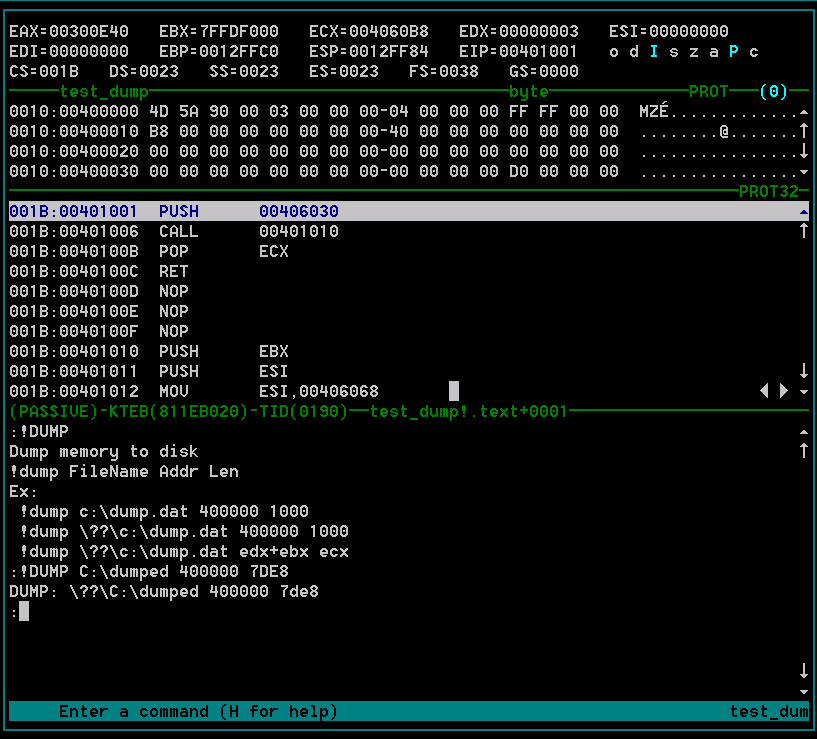

Artykuł prezentujący metody analizy oprogramowania tzw. inżynierii wstecznej, łamania oprogramowania (tzw. cracking) oraz stworzenie programu zabezpieczającego w C++ i assemblerze, wykorzystującego opisane metody ochrony aplikacji przed złamaniem.

Link:

https://www.pelock.com/pl/artykuly/system-ochrony-oprogramowania-przed-zlamaniem

Dzisiaj zupełnie przypadkowo trafiłem na ciekawy blog o m.in. reversingu, anty-emulacji i innych ciekawych lo-levelowych rzeczach, wprawdzie nie ma tego zbyt wiele, ale przynajmniej jest oryginalne, polecam:

Dzisiaj zupełnie przypadkowo trafiłem na ciekawy blog o m.in. reversingu, anty-emulacji i innych ciekawych lo-levelowych rzeczach, wprawdzie nie ma tego zbyt wiele, ale przynajmniej jest oryginalne, polecam: